Kaip įdiegti ir konfigūruoti „OpenVPN“ serverį sistemoje „CentOS 8/7“

Virtualus privatus tinklas - tai technologinis sprendimas, naudojamas užtikrinant privatumą ir saugumą užtikrinant ryšį tarp tinklų. Labiausiai žinomas atvejis yra žmonės, prisijungiantys prie nuotolinio serverio, kurio srautas eina per viešą ar nesaugų tinklą (pavyzdžiui, internetą).

Paveikslėlis šiuos scenarijus:

Šiame straipsnyje mes paaiškinsime, kaip nustatyti VPN serverį RHEL/CentOS 8/7 dėžutėje naudojant „OpenVPN“ - tvirtą ir labai lanksčią tunelio programą, naudojančią „OpenSSL“ bibliotekos šifravimo, autentifikavimo ir sertifikavimo funkcijas. Paprastumo sumetimais atsižvelgsime tik į atvejį, kai „OpenVPN“ serveris klientui veikia kaip saugus interneto vartai.

Šiai sąrankai naudojome tris mašinas, pirmoji veikia kaip „OpenVPN“ serveris, o kitos dvi („Linux“ ir „Windows“) veikia kaip klientas, kad prisijungtų prie nuotolinio „OpenVPN“ serverio.

Šiame puslapyje

- „OpenVPN“ serverio diegimas „CentOS 8“

- Konfigūruokite „OpenVPN“ klientą sistemoje „Linux“

- Konfigūruokite „OpenVPN“ klientą sistemoje „Windows“

Pastaba: Tos pačios instrukcijos taip pat veikia RHEL 8/7 ir „Fedora“ sistemose.

1. Norėdami įdiegti „OpenVPN“ į RHEL/CentOS 8/7 serverį, pirmiausia turėsite įgalinti EPEL saugyklą ir tada įdiegti paketą. Tai apima visas priklausomybes, reikalingas „OpenVPN“ paketui įdiegti.

# yum update # yum install epel-release

2. Tada atsisiųsime „OpenVPN“ diegimo scenarijų ir nustatysime VPN. Prieš atsisiųsdami ir vykdydami scenarijų, svarbu rasti savo serverio viešąjį IP adresą, nes tai bus naudinga nustatant „OpenVPN“ serverį.

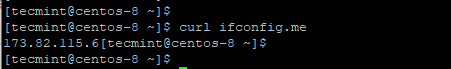

Paprastas būdas tai padaryti yra „curl“ komandos naudojimas, kaip parodyta:

$ curl ifconfig.me

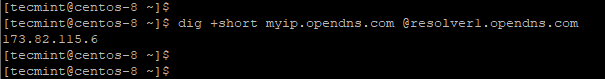

Arba galite iškviesti komandą „dig“ taip:

$ dig +short myip.opendns.com @resolver1.opendns.com

Jei pateksite į „dig: command not found“ klaidą, įdiekite dig programą paleidę komandą:

$ sudo yum install bind-utils

Tai turėtų išspręsti problemą.

Debesų serveriuose paprastai bus 2 tipų IP adresai:

- Vienas viešas IP adresas: jei debesų platformose, tokiose kaip „Linode“, „Cloudcone“ ar „Digital Ocean“, turite VPS, prie jo paprastai rasite vieną viešą IP adresą.

- Privatus IP adresas už NAT su viešuoju IP: Taip yra su EC2 egzemplioriumi AWS arba skaičiavimo egzemplioriumi „Google Cloud“.

Nepriklausomai nuo IP adresavimo schemos, „OpenVPN“ scenarijus automatiškai aptiks jūsų VPS tinklo sąranką, ir jums tereikia pateikti susietą viešąjį ar privatų IP adresą.

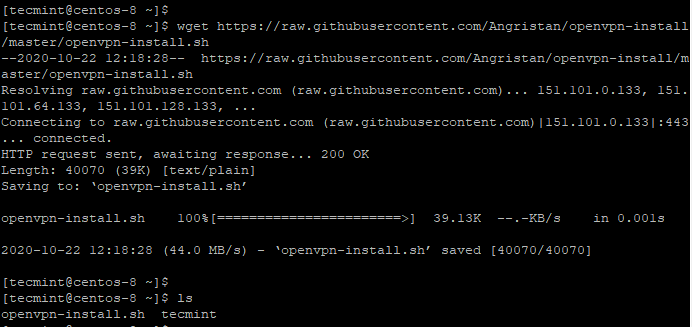

3. Dabar tęskime ir atsisiųskime „OpenVPN“ diegimo scenarijų, vykdykite parodytą komandą.

$ wget https://raw.githubusercontent.com/Angristan/openvpn-install/master/openvpn-install.sh

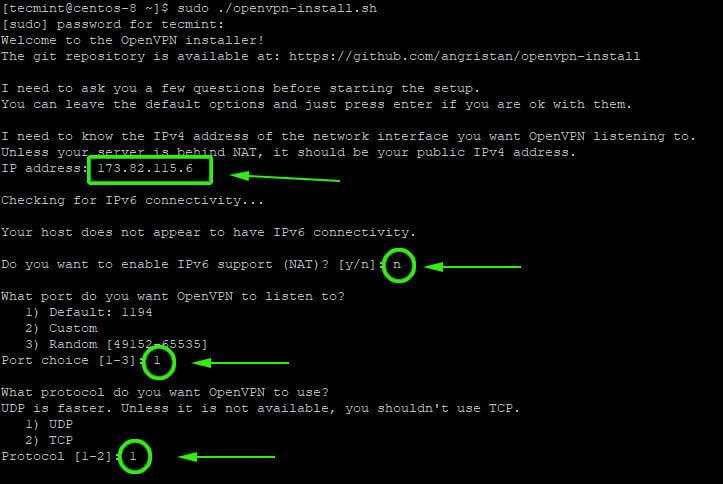

4. Kai atsisiuntimas bus baigtas, priskirkite vykdymo teises ir paleiskite apvalkalo scenarijų, kaip parodyta.

$ sudo chmod +x openvpn-install.sh $ sudo ./openvpn-install.sh

Diegimo programa nurodo eilę raginimų:

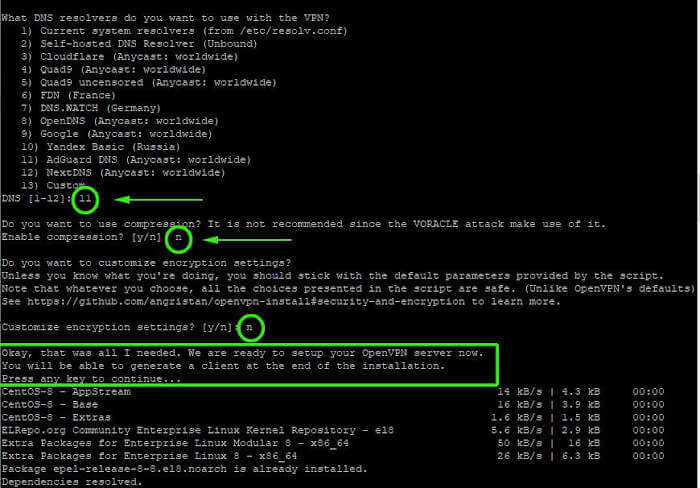

5. Pirmiausia būsite paraginti nurodyti savo serverio viešąjį IP adresą. Vėliau rekomenduojama pasirinkti numatytąsias parinktis, pvz., Numatytąjį prievado numerį (1194) ir naudojamą protokolą (UDP).

6. Tada pasirinkite numatytuosius DNS sprendiklius ir pažymėkite parinktį Nėra (n) ir suspaudimo, ir šifravimo parametrams.

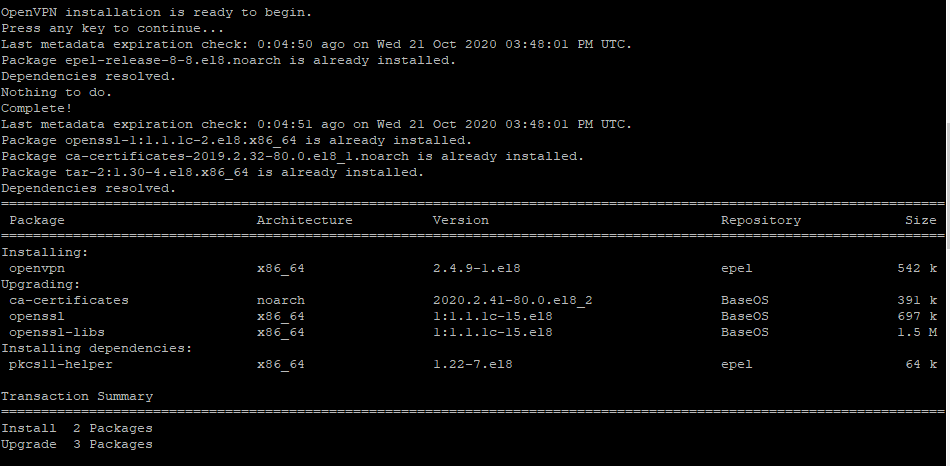

7. Kai tai bus padaryta, scenarijus inicijuos „OpenVPN“ serverio sąranką kartu su kitų programinės įrangos paketų ir priklausomybių diegimu.

8. Galiausiai kliento konfigūracijos failas bus sugeneruotas naudojant „easy-RSA“ paketą, kuris yra komandinės eilutės įrankis, naudojamas saugos sertifikatams valdyti.

Tiesiog nurodykite kliento vardą ir eikite su numatytaisiais pasirinkimais. Kliento failas bus saugomas jūsų namų kataloge su .ovpn failo plėtiniu.

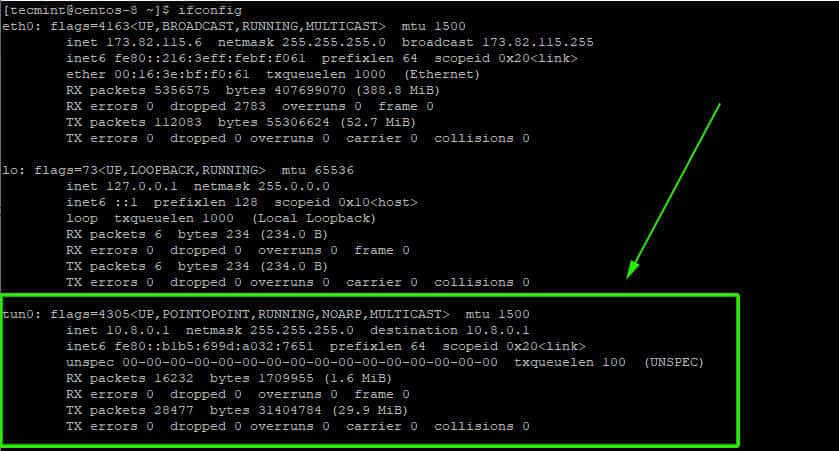

9. Kai scenarijus bus baigtas nustatant „OpenVPN“ serverį ir sukūrus kliento konfigūracijos failą, bus sukurta tunelio sąsaja tun0 . Tai yra virtuali sąsaja, kurioje visas srautas iš kliento kompiuterio bus nukreiptas į serverį.

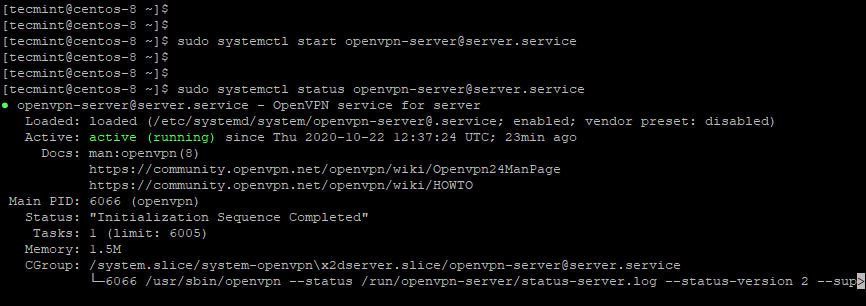

10. Dabar galite paleisti ir patikrinti „OpenVPN“ serverio būseną, kaip parodyta.

$ sudo systemctl start [email $ sudo systemctl status [email

11. Dabar pereikite prie kliento sistemos ir įdiekite EPEL saugyklą ir „OpenVPN“ programinės įrangos paketus.

$ sudo dnf install epel-release -y $ sudo dnf install openvpn -y

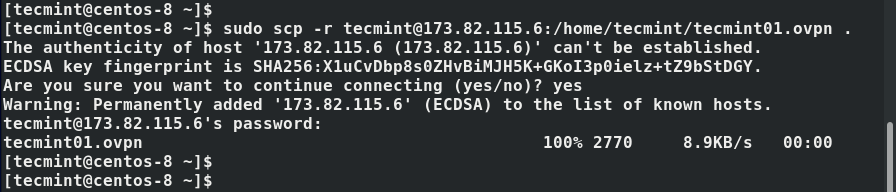

12. Įdiegę turite nukopijuoti kliento konfigūracijos failą iš „OpenVPN“ serverio į savo klientų sistemą. Tai galite padaryti naudodami komandą scp, kaip parodyta

$ sudo scp -r [email :/home/tecmint/tecmint01.ovpn .

13. Kai kliento failas bus atsisiųstas į jūsų „Linux“ sistemą, dabar galite inicijuoti ryšį su VPN serveriu naudodami komandą:

$ sudo openvpn --config tecmint01.ovpn

Jūs gausite produkciją, panašią į tą, kurią turime žemiau.

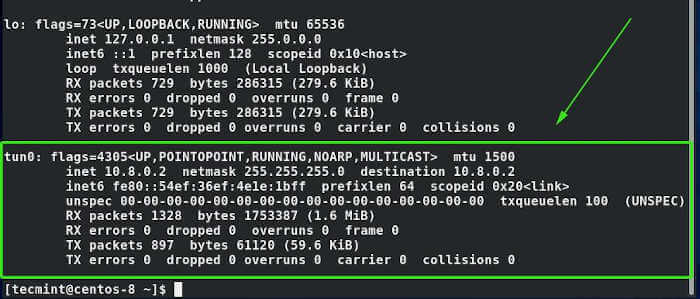

14. Sukuriama nauja maršrutų lentelė ir užmezgamas ryšys su VPN serveriu. Vėlgi, kliento sistemoje sukuriama virtualios sąsajos tunelio sąsaja tun0 .

Kaip minėta anksčiau, tai yra sąsaja, kuri visą srautą saugiai tuneliuos į „OpenVPN“ serverį SSL tuneliu. Sąsajai IP adresą dinamiškai priskiria VPN serveris. Kaip matote, mūsų kliento „Linux“ sistemai „OpenVPN“ serveris priskyrė 10.8.0.2 IP adresą.

$ ifconfig

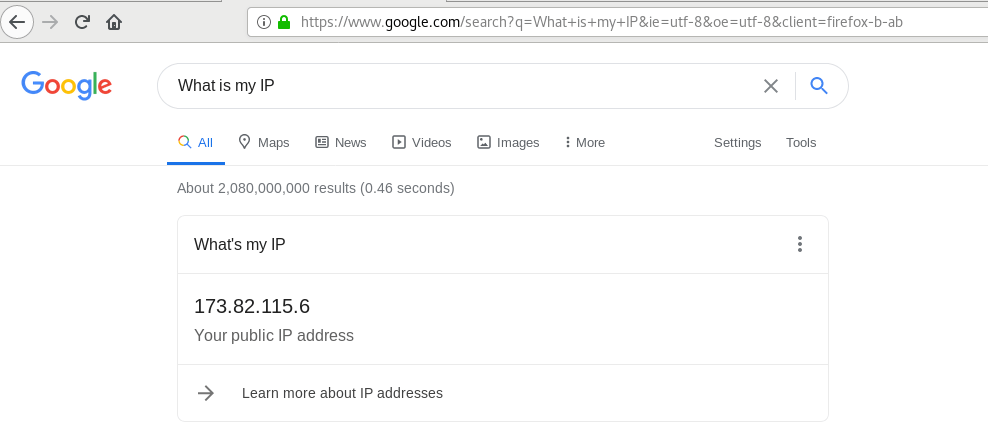

15. Kad būtume tikri, jog esame prisijungę prie „OpenVPN“ serverio, tikrinsime viešąjį IP.

$ curl ifconfig.me

Ir voila! mūsų klientų sistema pasirinko VPN viešąjį IP patvirtindama, kad iš tikrųjų esame prisijungę prie „OpenVPN“ serverio. Arba galite suaktyvinti savo naršyklę ir „Google“ paiešką „Koks mano IP adresas“, kad patvirtintumėte, jog jūsų viešasis IP pasikeitė į „OpenVPN“ serverio.

16. „Windows“ sistemoje turėsite atsisiųsti oficialius „OpenVPN Community Edition“ dvejetainius failus, kurie pateikiami su GUI.

17. Tada atsisiųskite konfigūracijos failą .ovpn į C:\Program Files\OpenVP

18. Dabar suaktyvinkite naršyklę ir atidarykite http://whatismyip.org/. Turėtumėte pamatyti savo „OpenVPN“ serverio IP, o ne viešą IP, kurį teikia jūsų interneto paslaugų teikėjas:

Santrauka

Šiame straipsnyje mes paaiškinome, kaip nustatyti ir konfigūruoti VPN serverį naudojant „OpenVPN“ ir kaip nustatyti du nuotolinius klientus („Linux“ dėžutę ir „Windows“ mašiną). Dabar galite naudoti šį serverį kaip VPN šliuzą, kad apsaugotumėte savo interneto naršymo veiklą. Truputį papildomų pastangų (ir dar vieno galimo nuotolinio serverio), taip pat galite nustatyti saugų failų/duomenų bazių serverį, norėdami įvardyti keletą pavyzdžių.

Laukiame jūsų, todėl nedvejodami meskite mums pastabą naudodami žemiau esančią formą. Labai laukiame komentarų, pasiūlymų ir klausimų apie šį straipsnį.